deep packet inspection (DPI)

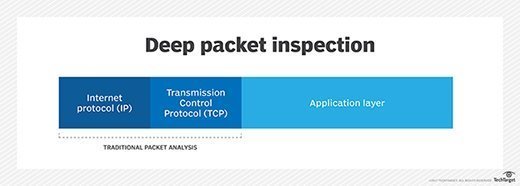

Deep packet inspection (DPI) jest zaawansowaną metodą badania i zarządzania ruchem sieciowym. Jest to forma filtrowania pakietów, która lokalizuje, identyfikuje, klasyfikuje, przekierowuje lub blokuje pakiety z określonym ładunkiem danych lub kodu, których nie może wykryć konwencjonalne filtrowanie pakietów, badające tylko nagłówki pakietów.

Zwykle wykonywana jako funkcja zapory ogniowej, głęboka inspekcja pakietów działa w warstwie aplikacji modelu odniesienia Open Systems Interconnection (OSI).

Jak działa głęboka inspekcja pakietów

Głęboka inspekcja pakietów bada zawartość pakietów przechodzących przez dany punkt kontrolny i podejmuje decyzje w czasie rzeczywistym na podstawie reguł przypisanych przez przedsiębiorstwo, dostawcę usług internetowych (ISP) lub zarządcę sieci, w zależności od tego, co zawiera dany pakiet.

Poprzednie formy filtrowania pakietów patrzyły tylko na informacje nagłówkowe, co, używając analogii, jest odpowiednikiem czytania adresów wydrukowanych na zewnętrznej stronie koperty. Wynikało to po części z ograniczeń technologicznych. Do niedawna firewalle nie dysponowały mocą obliczeniową niezbędną do przeprowadzania głębszej inspekcji dużych ilości ruchu w czasie rzeczywistym. Postęp technologiczny umożliwił DPI przeprowadzanie bardziej zaawansowanych inspekcji, które przypominają otwieranie koperty i odczytywanie jej zawartości.

Deep packet inspection może badać zawartość wiadomości i identyfikować konkretną aplikację lub usługę, z której pochodzi. Dodatkowo, filtry mogą być zaprogramowane do wyszukiwania i przekierowywania ruchu sieciowego z określonego zakresu adresów Internet Protocol (IP) lub określonej usługi online, takiej jak Facebook.

Wspólne zastosowania głębokiej inspekcji pakietów

DPI może być wykorzystywana do dobroczynnych celów jako narzędzie bezpieczeństwa sieciowego: do wykrywania i przechwytywania wirusów i innych form złośliwego ruchu. Ale może być również używany do bardziej niegodziwych działań, takich jak podsłuchiwanie.

Deep packet inspection może być również używany w zarządzaniu siecią w celu usprawnienia przepływu ruchu sieciowego. Na przykład, wiadomość oznaczona jako wysoki priorytet może być kierowana do miejsca przeznaczenia przed mniej ważnymi lub o niskim priorytecie wiadomościami lub pakietami związanymi z przypadkowym przeglądaniem Internetu. DPI może być również wykorzystywane do dławienia transferu danych, aby zapobiec nadużyciom typu peer-to-peer, poprawiając tym samym wydajność sieci.

Ponieważ głęboka inspekcja pakietów umożliwia identyfikację inicjatora lub odbiorcy treści zawierających określone pakiety, wywołała obawy wśród obrońców prywatności i przeciwników neutralności sieci.

Ograniczenia głębokiej inspekcji pakietów

Głęboka inspekcja pakietów ma co najmniej trzy znaczące ograniczenia.

Po pierwsze, może tworzyć nowe luki w zabezpieczeniach oprócz ochrony przed istniejącymi. Chociaż DPI jest skuteczna w zwalczaniu ataków przepełnienia bufora, ataków typu denial-of-service (DoS) i niektórych rodzajów złośliwego oprogramowania, może być również wykorzystywana do ułatwiania ataków w tych samych kategoriach.

Po drugie, głęboka inspekcja pakietów zwiększa złożoność i nieporęczność istniejących zapór ogniowych i innego oprogramowania związanego z bezpieczeństwem. Głęboka inspekcja pakietów wymaga własnych okresowych aktualizacji i zmian, aby pozostać optymalnie skuteczną.

Po trzecie, DPI może zmniejszyć szybkość sieci, ponieważ zwiększa obciążenie procesorów zapór ogniowych.

Mimo tych ograniczeń wielu administratorów sieci przyjęło technologię głębokiej inspekcji pakietów, próbując poradzić sobie z postrzeganym wzrostem złożoności i powszechnej natury zagrożeń związanych z Internetem.

Dzięki tym ograniczeniom wielu administratorów sieci przyjęło technologię głębokiej inspekcji pakietów.

Leave a Reply