deep packet inspection (DPI)

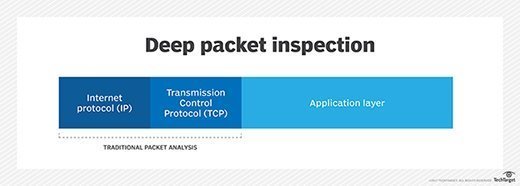

Deep packet inspection (DPI) è un metodo avanzato di esame e gestione del traffico di rete. È una forma di filtraggio dei pacchetti che individua, identifica, classifica, reindirizza o blocca i pacchetti con dati specifici o carichi di codice che il filtraggio dei pacchetti convenzionale, che esamina solo le intestazioni dei pacchetti, non può rilevare.

Solitamente eseguita come una funzione firewall, l’ispezione profonda dei pacchetti funziona al livello applicazione del modello di riferimento OSI (Open Systems Interconnection).

Come funziona la deep packet inspection

La deep packet inspection esamina il contenuto dei pacchetti che passano attraverso un dato punto di controllo e prende decisioni in tempo reale basate su regole assegnate da un’azienda, un internet service provider (ISP) o un gestore di rete, a seconda di ciò che un pacchetto contiene.

Le forme precedenti di filtraggio dei pacchetti guardavano solo le informazioni di intestazione, che, per usare un’analogia, è l’equivalente della lettura degli indirizzi stampati all’esterno di una busta. Questo era dovuto in parte alle limitazioni della tecnologia. Fino a poco tempo fa, i firewall non avevano la potenza di elaborazione necessaria per eseguire ispezioni più profonde su grandi volumi di traffico in tempo reale. I progressi tecnologici hanno permesso a DPI di eseguire ispezioni più avanzate che sono più simili all’apertura di una busta e alla lettura del suo contenuto.

Deep packet inspection può esaminare il contenuto dei messaggi e identificare la specifica applicazione o servizio da cui proviene. Inoltre, i filtri possono essere programmati per cercare e reindirizzare il traffico di rete da uno specifico intervallo di indirizzi Internet Protocol (IP) o da un certo servizio online come Facebook.

Usi comuni della deep packet inspection

La DPI può essere utilizzata per scopi benevoli come strumento di sicurezza della rete: per il rilevamento e l’intercettazione di virus e altre forme di traffico dannoso. Ma può anche essere usata per attività più nefaste come le intercettazioni.

La deep packet inspection può anche essere usata nella gestione della rete per ottimizzare il flusso del traffico di rete. Per esempio, un messaggio etichettato come ad alta priorità può essere instradato a destinazione prima dei messaggi meno importanti o a bassa priorità o dei pacchetti coinvolti nella navigazione casuale in Internet. La DPI può anche essere utilizzata per il trasferimento di dati strozzato per prevenire l’abuso peer-to-peer, migliorando così le prestazioni della rete.

Perché l’ispezione profonda dei pacchetti permette di identificare l’originatore o il destinatario di contenuti contenenti pacchetti specifici, ha suscitato preoccupazione tra i sostenitori della privacy e gli oppositori della neutralità della rete.

Limitazioni dell’ispezione profonda dei pacchetti

L’ispezione profonda dei pacchetti ha almeno tre limitazioni significative.

In primo luogo, può creare nuove vulnerabilità oltre a proteggere da quelle esistenti. Sebbene sia efficace contro gli attacchi di buffer overflow, gli attacchi denial-of-service (DoS) e alcuni tipi di malware, la DPI può anche essere sfruttata per facilitare gli attacchi in quelle stesse categorie.

In secondo luogo, l’ispezione profonda dei pacchetti aggiunge alla complessità e alla natura ingombrante dei firewall esistenti e di altri software relativi alla sicurezza. L’ispezione profonda dei pacchetti richiede i propri aggiornamenti e revisioni periodiche per rimanere efficace in modo ottimale.

In terzo luogo, la DPI può ridurre la velocità della rete perché aumenta il carico sui processori dei firewall.

Nonostante queste limitazioni, molti amministratori di rete hanno abbracciato la tecnologia dell’ispezione profonda dei pacchetti nel tentativo di far fronte all’aumento percepito della complessità e della natura diffusa dei pericoli legati a Internet.

Leave a Reply