Hacking Grindr Accounts with Copy and Paste

Sexualita, vztahy a online randění jsou poměrně osobní věci. Jsou to aspekty našich životů, které se mnoho lidí rozhodlo udržet v soukromí nebo je přinejmenším sdílet jen s lidmi, které si sami vybereme. Grindr je „největší světová aplikace pro sociální sítě gayů, bisexuálů, transsexuálů a queer lidí“, což ji pro mnoho lidí činí obzvlášť citlivou. Je citlivá nejen proto, že používáním této stránky naznačujeme svou sexuální orientaci, ale i kvůli někdy závažným důsledkům zapadnutí do cílové skupiny Grindru. Například v roce 2014 bylo zjištěno, že egyptská policie používá Grindr k „chytání homosexuálů“, což bylo v zemi, která není zrovna na výši, pokud jde o rovnost LGBT, obzvláště znepokojivé. Další ukázka toho, jak cenná jsou data Grindru, přišla v loňském roce, kdy vláda USA usoudila, že čínské vlastnictví této služby představuje riziko pro národní bezpečnost. Stručně řečeno, data Grindru jsou velmi osobní a nevyhnutelně z mnoha důvodů velmi citlivá.

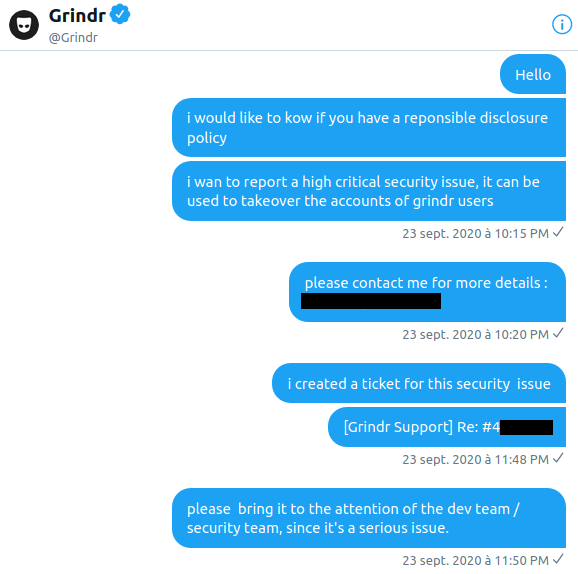

Začátkem tohoto týdne jsem na Twitteru obdržel DM od bezpečnostního výzkumníka Wassime BOUIMADAGHENE:

I contact you because i reported a serious security issue to one of the biggest dating applications for gays (Grindr) but the vendor keep ignoring me !I sent them all the technical details but no way. The vulnerability allow an attacker to hijack any account.

Chtěl pomoci s odhalením toho, co považoval za vážnou bezpečnostní chybu, a zjevně narazil na zeď. Požádal jsem o technické podrobnosti, abych mohl ověřit pravost jeho tvrzení, a informace řádně dorazily. Na první pohled to vypadalo špatně: kompletní převzetí účtu velmi triviálním útokem. Chtěl jsem ale útok ověřit, a to bez narušení něčího soukromí, a tak jsem požádal Scotta Helmeho o podporu:

Scott se v minulosti zabýval spoustou podobných bezpečnostních problémů, navíc mi před několika lety pomohl i s odhalením Nissanu Leaf a rád pomohl. Stačilo, aby si Scott vytvořil účet a dal mi vědět e-mailovou adresu, kterou použil a která v tomto případě byla [email protected].

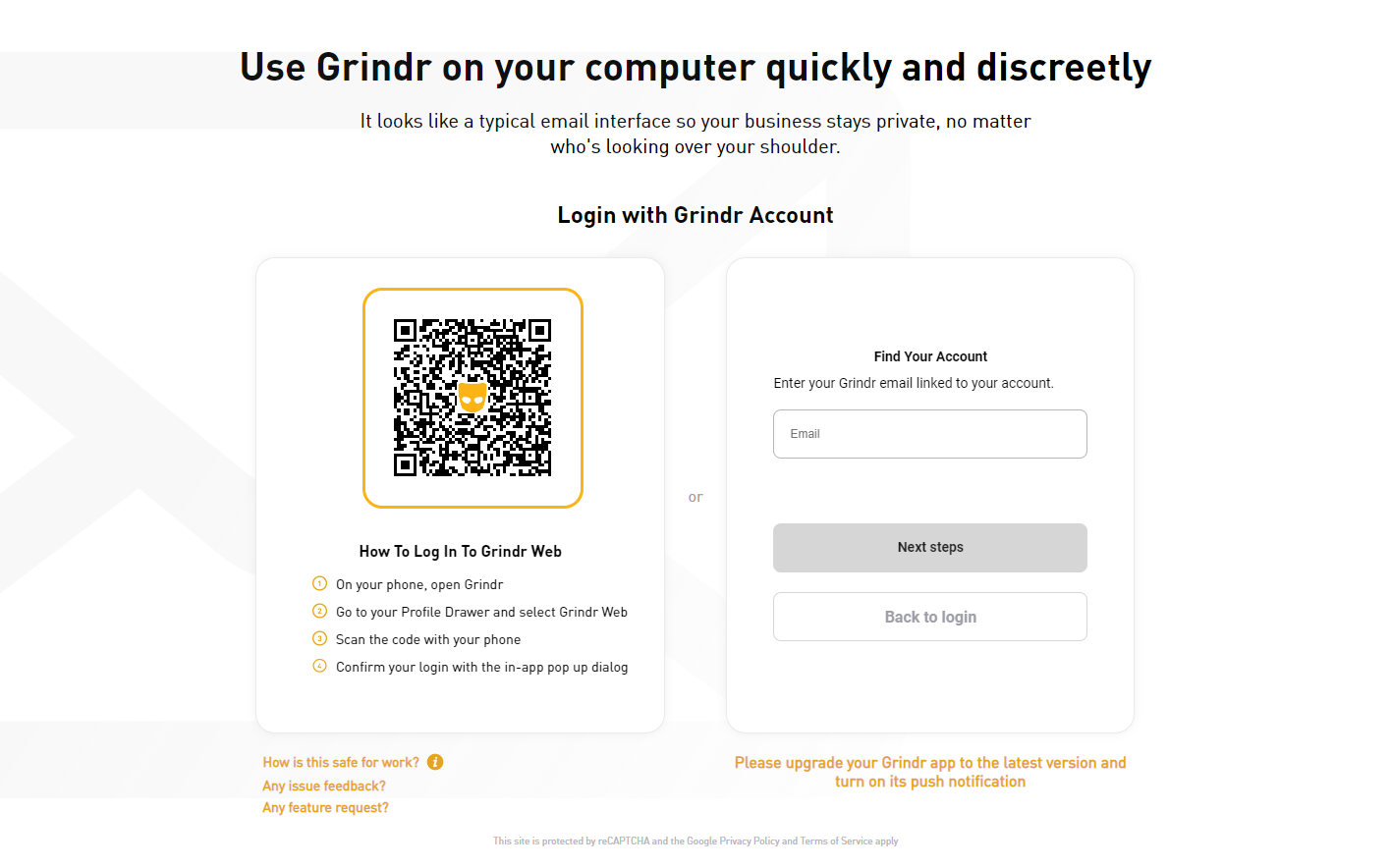

Všechno převzetí účtu začalo stránkou pro reset hesla Grindr:

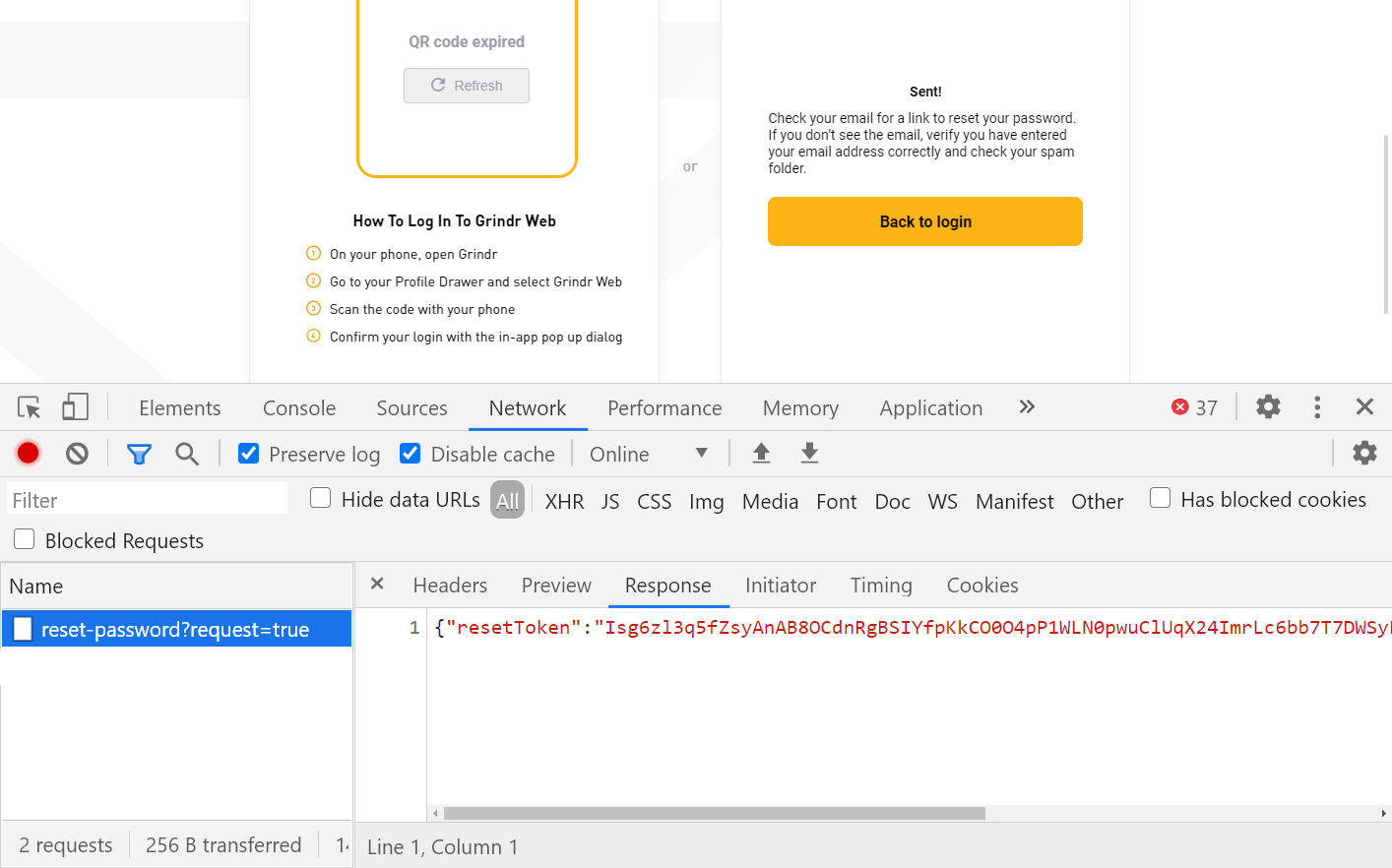

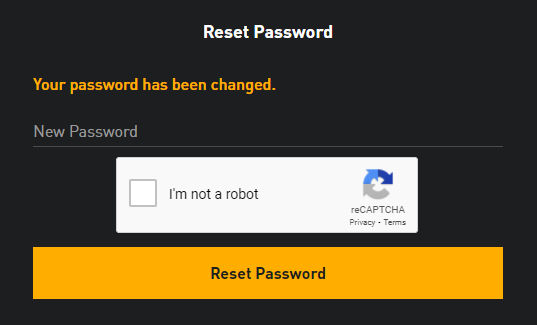

Zadal jsem Scottovu adresu, vyřešil a a poté jsem obdržel následující odpověď:

Otevřel jsem nástroje pro vývojáře, protože resetovací token v odpovědi je klíčový. Ve skutečnosti je to klíč a já jsem ho zkopíroval do schránky před vložením do následující adresy URL:

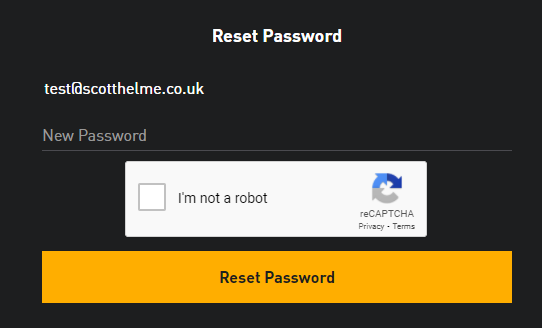

V této adrese URL uvidíte jak token, tak Scottovu e-mailovou adresu. Tento vzor může snadno zjistit každý, kdo si vytvoří vlastní účet Grindr, pak provede reset hesla a podívá se na obsah e-mailu, který obdrží. Při načítání této adresy URL jsem byl vyzván k nastavení nového hesla a předání :

A to je vše – heslo bylo změněno:

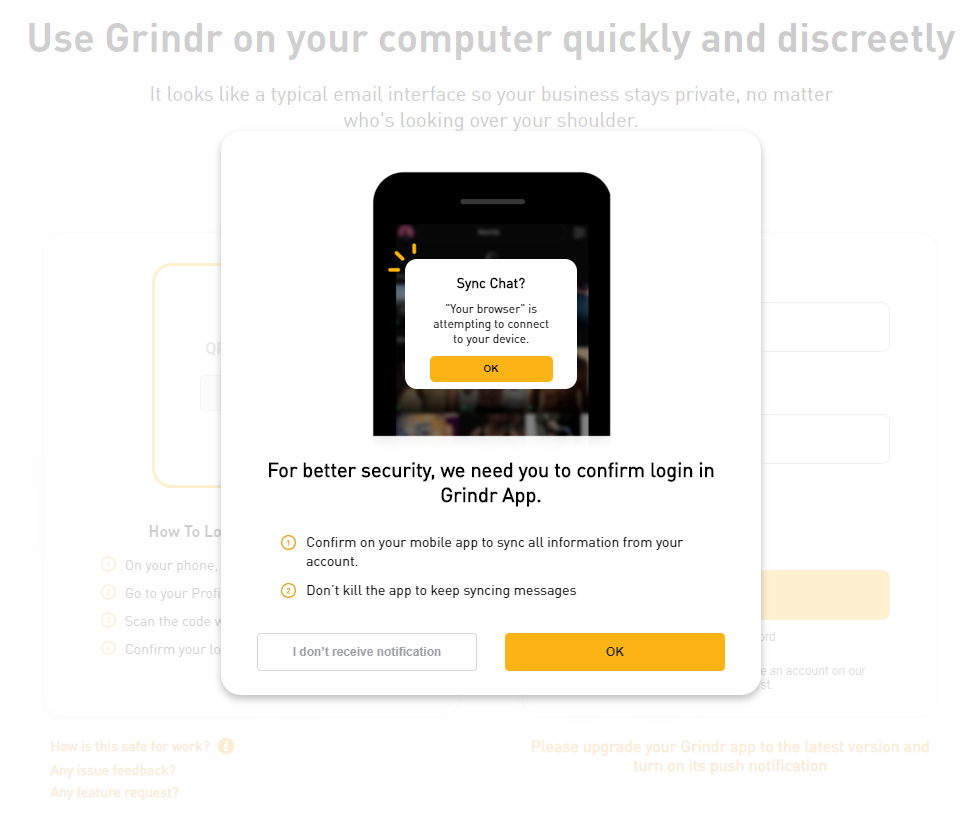

Přihlásil jsem se tedy k účtu, ale okamžitě se mi zobrazila následující obrazovka:

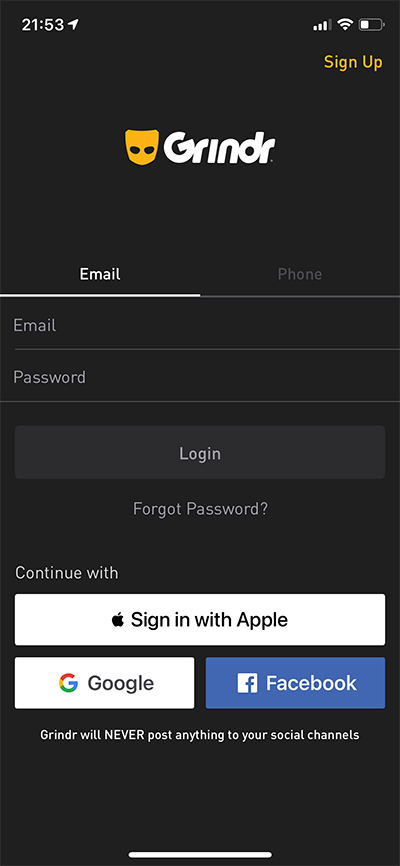

Huh, takže potřebujete aplikaci? Dobrá, tak se prostě přihlásíme přes aplikaci:

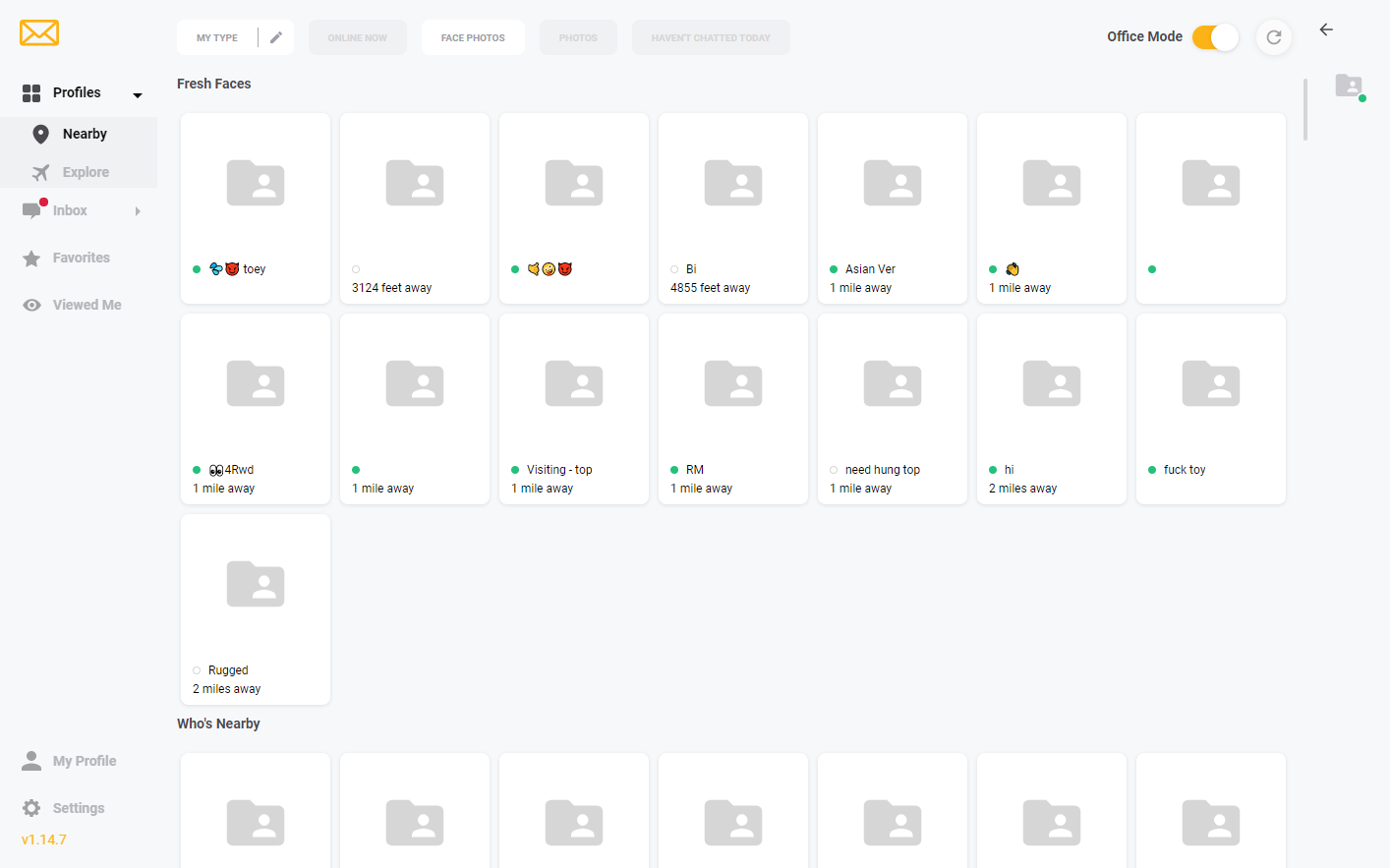

A… Jsem tam!

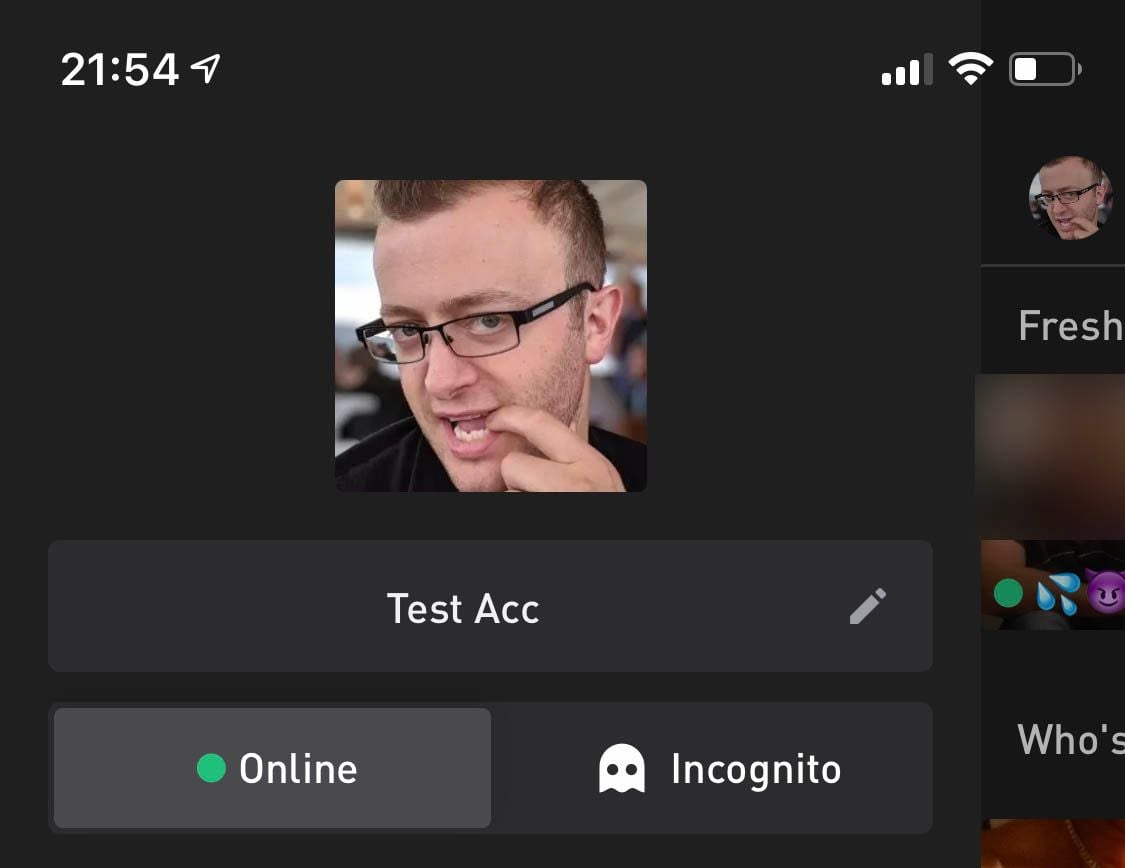

Převzetí celého účtu. To znamená přístup ke všemu, k čemu měl přístup původní majitel účtu Grindr, například k jeho profilové fotce (kterou jsem okamžitě změnil na vhodnější):

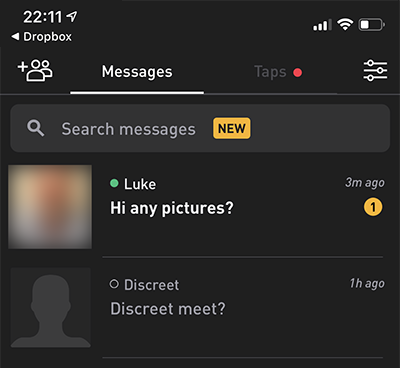

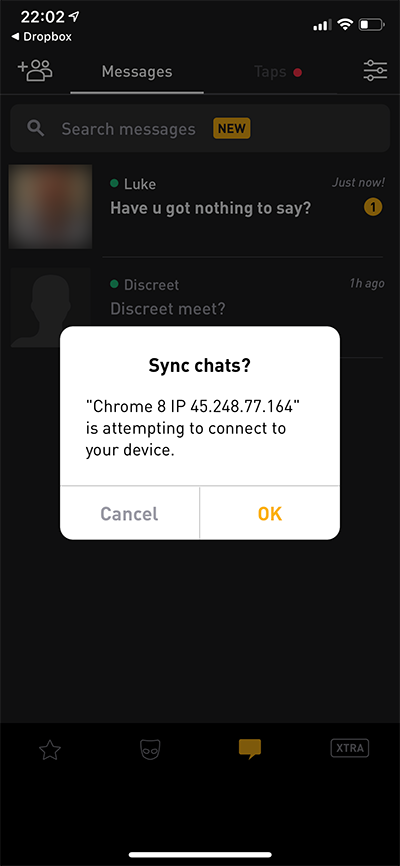

Přibližně v té době začal Scott dostávat soukromé zprávy, a to jak žádost o osobní setkání, tak žádost o fotky:

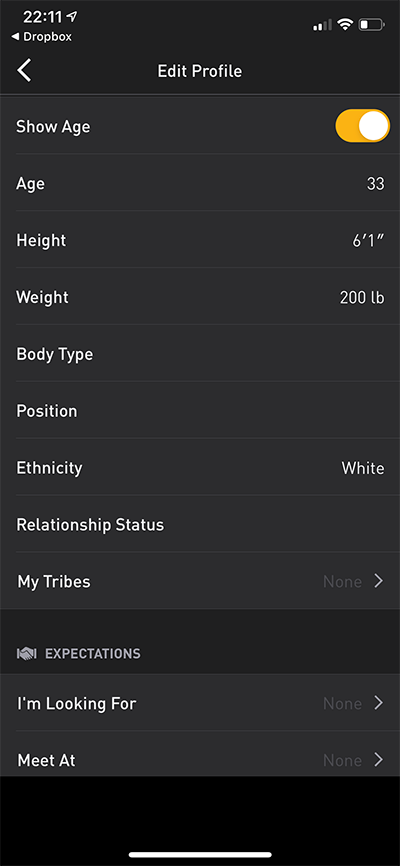

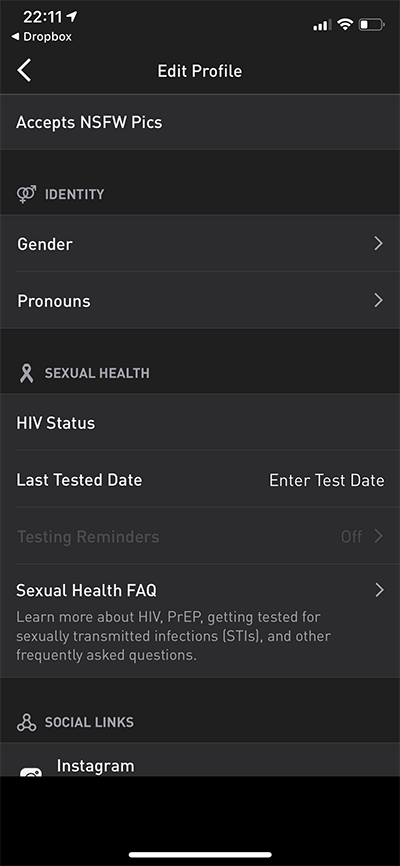

Konverzace s Lukem šla poměrně rychle z kopce a nemohu ji zde reprodukovat, ale představa, že by se k tomuto dialogu (a pokud by je poslal, tak i k jeho fotkám) dostaly neznámé třetí strany, je krajně znepokojivá. Vezměte také v úvahu rozsah osobních údajů, které Grindr shromažďuje, a stejně jako v případě Scottových zpráv by zde jakákoli vyplněná políčka byla okamžitě k dispozici komukoli, kdo by získal přístup k jeho účtu pouhou znalostí jeho e-mailové adresy:

Před pár lety se dostalo na titulní stránky novin, když se zjistilo, že Grindr rozesílá třetím stranám údaje o stavu HIV, a vzhledem k citlivosti těchto údajů je to tak správně. Právě to, spolu s mnoha dalšími výše uvedenými oblastmi, dělá takovou senzaci, že údaje byly tak triviálně přístupné komukoli, kdo dokázal tuto jednoduchou chybu zneužít.

A co se týče webové stránky, na kterou jsem se nemohl přihlásit, aniž bych byl přesměrován zpět do mobilní aplikace? Teď, když jsem se přihlásil do aplikace se Scottovým novým heslem, mi další pokusy jednoduše umožnily autorizovat požadavek na přihlášení sám:

A je to – jsem přihlášen i na webu:

Toto je jedna z nejzákladnějších technik převzetí účtu, jakou jsem kdy viděl. Nechápu, proč se resetovací token – což by měl být tajný klíč – vrací v těle odpovědi anonymně vystaveného požadavku. Snadnost zneužití je neuvěřitelně nízká a dopad je zjevně značný, takže je zjevně třeba to brát vážně…

Kromě toho, že to tak nebylo. Osoba, která tuto zranitelnost přeposlala, také sdílela historii svého chatu s podporou společnosti Grindr. Po několika tahanicích poskytl 24. září všechny podrobnosti dostatečné k tomu, aby bylo možné snadno ověřit přístup k převzetí účtu. Zástupce podpory Grindr uvedl, že to „eskaloval našim vývojářům“, a okamžitě označil ticket jako „vyřešený“. Můj kontakt následoval další den a požádal o aktualizaci stavu a dostal… cvrčky. Následující den se pokusil kontaktovat i e-mailové adresy nápovědy/podpory a po pěti dnech čekání, kdy nedostal odpověď, kontaktoval mě. Sdílel také screenshot svého pokusu o kontaktování Grindru prostřednictvím DM na Twitteru, který stejně jako ostatní pokusy o nahlášení zranitelnosti padl na úrodnou půdu.

Sám jsem se tedy pokusil najít kontakt na zabezpečení Grindru:

Má někdo zabezpečení na @Grindr, na které by mě mohl spojit?

– Troy Hunt (@troyhunt) 1. října 2020

Jsem si vědom toho, že odeslání takového tweetu vyvolává nejrůznější reakce, které po něm nevyhnutelně následují a naznačují, že s Grindrem není něco kybernetického v pořádku. Veřejně tweetuji až poté, co selžou rozumné pokusy o soukromý kontakt, a na základě předchozího odstavce byly tyto pokusy více než rozumné. Kamarád mi skutečně napsal DM na Twitteru a navrhl následující:

Nejsem si jistý, že tweet na Grindru byl nutný, vzhledem k tomu, že jejich DM jsou otevřené a ozvali se ti poměrně brzy poté

Proto jsem je neoslovil:

Tuto cestu jsem vyzkoušel a neuspěl a předpokládám, že jediný důvod, proč mi jejich twitterový účet veřejně odpověděl, byl ten, že můj tweet vzbudil velký zájem.

Poté, co můj tweet vyšel. Okamžitě se mi ozvalo několik lidí a poskytlo mi kontakt na jejich bezpečnostní tým. Původní zprávu jsem předal dál a asi do hodiny a půl od tweetu byl zranitelný zdroj offline. Krátce poté byl opět zprovozněn s opravou. Abych byl ke společnosti Grindr spravedlivý, navzdory jejich třídění bezpečnostních hlášení, která vyžadují práci, byla jejich reakce poté, co se mi podařilo spojit se s těmi správnými lidmi, příkladná. Zde je jejich odpověď, když je oslovil infozpravodaj Zack Whittaker:

Jsme vděční za výzkumníka, který identifikoval zranitelnost. Nahlášený problém byl opraven. Naštěstí věříme, že jsme problém vyřešili dříve, než byl zneužit jakýmkoli záškodníkem. V rámci našeho závazku zlepšovat bezpečnost a zabezpečení našich služeb spolupracujeme s přední bezpečnostní firmou, abychom zjednodušili a zlepšili možnost výzkumníků v oblasti bezpečnosti hlásit podobné problémy. Kromě toho brzy oznámíme nový program odměn za chyby, který poskytne další pobídky pro výzkumníky, aby nám pomohli udržet naši službu bezpečnou i nadále.

Celkově se jednalo o špatnou chybu s dobrým výsledkem: Grindr se zachoval dobře, jakmile jsem se s nimi spojil, věřím, že provádějí některé pozitivní změny v oblasti zpracování bezpečnostních hlášení, a chyba byla samozřejmě opravena. Jo – a Scott si našel pár nových přátel 😊

Bezpečnost

Leave a Reply